| Spyware finden und entfernen |  Web

Web |

Wissen sie welche Programme die auf ihrem Rechner laufen gerade eine offene Internetverbindung haben, ob sie mal schnell nach Hause telefonieren oder einfach nur private Daten übertragen. Es ist schon sehr interessant welche Programme gerade eine Internetverbindung aufgebaut haben ohne das wir es ahnen würden.

Im Prinzip ist jedes Programm das auf ihrem Rechner läuft ein potenzieller Schnüffler und Datenspion, denn wird es erstmal ausgeführt und der User hat die benötigten Rechte auf einem System, bei Win9x ja standardmäßig alle, kann das Programm eigentlich alles nur denkbare auf ihrem Rechner machen.

OE kann die Verbindung zwar nicht verhindern, hierfür benötigen

sie eine Firewall die ich hiermit dringend empfehlen würde, aber kann

ihnen trotzdem sehr behilflich sein indem es die offenen Verbindungen sowie

den Zielrechner anzeigt. Mit der Zieladresse und Mithilfe von „Whois“

können sie den Besitzer und somit möglicherweise auch den Übeltäter

feststellen und belangen.

Aber eines können sie in jedem Fall, sie können das betreffende

Programm schließen und sich beim Hersteller nach seinen Beweggründen

erkundigen oder in Zukunft auf dessen Produkte verzichten.

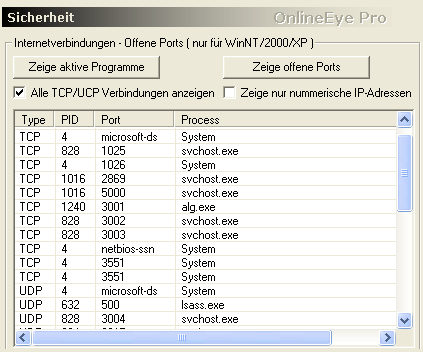

| Type | Ist entweder TCP oder UDP, genaueres finden sie hier „Protokolle“ |

| PID | Prozess Identifikation, wenn sie den Windows - Taskmanager öffnen können sie nähere Informationen zu dem entsprechenden Prozess = Anwendung finden. |

| Port | Ist das lokale Port auf das der Prozess zugreift, welche Bedeutung ein

bestimmtes Port hat können sie hier nachlesen: http://www.neohapsis.com/neolabs/neo-ports/neo-ports.html |

| Process | Ist jene Anwendung oder Systemdienst der die Verbindung aufgebaut hat. |

Nun kann man die verdächtigen Prozesse mit dem Taskmanager killen und wenn nötig von der Festplatte löschen, bzw. deren Einträge in der Registry löschen.

Verdächtige Eintragungen in der Registry

Viele trojanische Pferde werden über Registrierungsschlüssel beim

Systemstart bzw. der Anmeldung eines Benutzers ausgeführt. Die typischen

Registry-Schlüssel werden von diesem Freewaretool von Sysinternals untersucht

und entsprechende Einträge angezeigt, sie können das Programm hier

herunterladen: http://www.sysinternals.com/files/autoruns.zip

Nachdem wir wissen welche Programme nun befugt oder unbefugt eine Internetverbindung

aufgebaut haben, wäre es doch auch gut zu wissen wohin sie sich verbinden

und ob Daten übertragen werden.

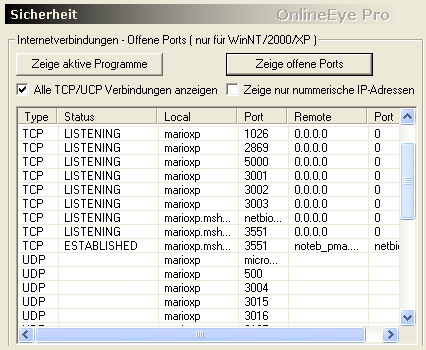

Mit „Zeige offene Ports“ sehen wir welche Verbindungen ins Internet bestehen, welches Port auf unserem Rechner geöffnet wurde uns wo sich das Ziel befindet. Mit den Standardeinstellungen werden nur die geraden aktiven „Established“ Verbindungen angezeigt.

+ Alle TCP/UDP Verbindungen anzeigen : Es werden nicht nur die gerade bestehenden

Verbindungen angezeigt sondern auch alle nichtaktiven, jene Ports auf denen

gerade gelauscht wird.

+ Zeige nur numerische IP-Adressen : Es wird keine Namensauflösung durchgeführt

| Type | Ist entweder TCP oder UDP, genaueres finden sie hier „Protokolle“ |

| Status | + Established ... Die Verbindung besteht gerade + Listening ....... Die Anwendung wartet auf ein Ereignis, Wartestellung + Closed ........... Verbindung wurde beendet |

| Local | Die Quelladresse auf dem eigenen Rechner |

| Local Port | Das Quellport auf dem eigenen Rechner |

| Remote | Die Zieladresse dieser Verbindung ( kann auch der eigene Rechner sein) |

| Remote Port | Das Zielport dieser Verbindung |

Mit der Zieladresse und dem Zielport kann man den Übeltäter noch nicht wirklich identifizieren, doch hierfür bietet OE noch 2 weitere nützliche Tools, nämlich Trace und Whois.

Trace: Mit Trace lässt sich der Weg vom eigenen Rechner bis zum Zielrechner der Verbindung darstellen, somit können sie feststellen wo sich der Übeltäter befindet. Näheres finden sie unter „Trace“

Whois: Sollte sich herausstellen das es sich um eine gültige

Adresse handelt können sie den Inhaber dieser Adresse feststellen, zu

diesem Zweck notieren sie die Adresse und geben sie diese im „Whois“

Fenster ein und drücken den „Whois“

Knopf.

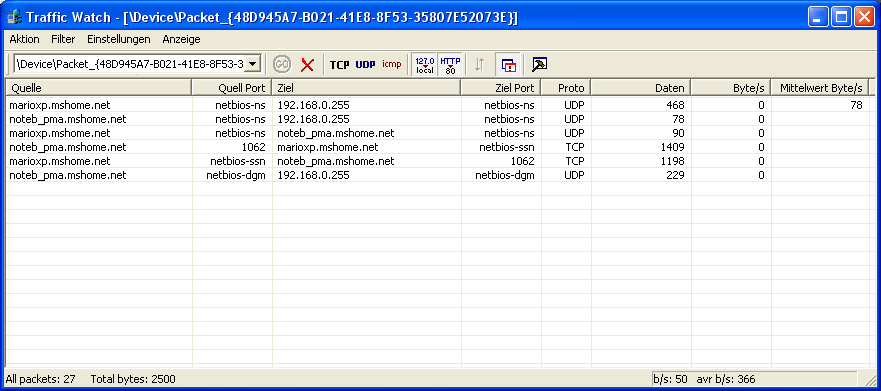

Mithilfe des Netzwerkmonitors können sie alle Verbindungen ihrer Netzwerkkarte

überwachen, und somit auch alle Verbindungen die über DSL oder Standleitung

ins Internet führen.

Das ist ein mächtiges Tool um festzustellen welche Verbindungen bestehen

und ob Daten übertragen werden. Weiter Informationen finden sie hier

„Traffic Monitor“